Individua le minacce in tempo reale e blocca gli eventi critici in modo proattivo con Netwrix StealthINTERCEPT

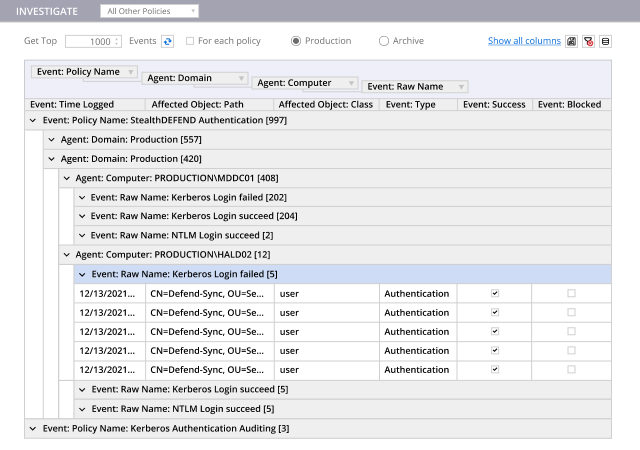

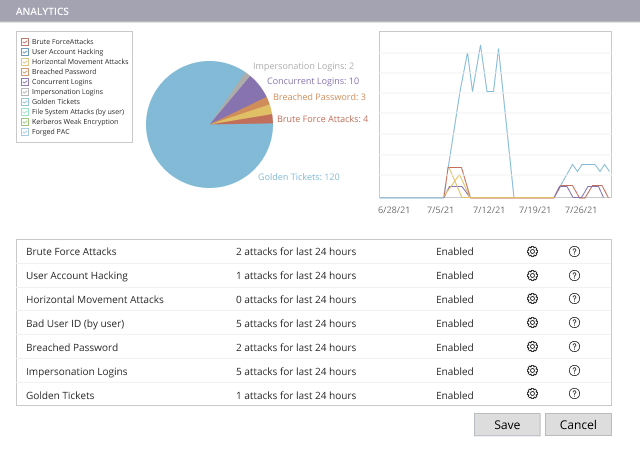

Per le aziende non è facile individuare le minacce nei loro ecosistemi IT prima che sia troppo tardi. In effetti, le analisi del settore rivelano che, spesso, gli aggressori si nascondono all'interno delle reti aziendali per quasi un anno prima di essere scoperti e più tempo ci vuole per individuare una minaccia, più può costare cara la violazione dei dati che ne consegue. Netwrix StealthINTERCEPT ti avvisa in tempo reale in merito a modifiche, autenticazioni e altri eventi sospetti o rischiosi, in modo da darti la possibilità di impedire che si trasformino in violazioni a tutti gli effetti che potrebbero portare il nome della tua azienda sulle prime pagine dei giornali. Inoltre, ti consente innanzitutto di impedire che si verifichino gli eventi critici.

Ottieni un'intelligence attendibile in materia di sicurezza, a tempo opportuno per fare la differenza

.jpg)