20-day Trial

Privacy Policy

Riduci al minimo il rischio derivante dall'attività degli amministratori con il software di gestione degli accessi privilegiati

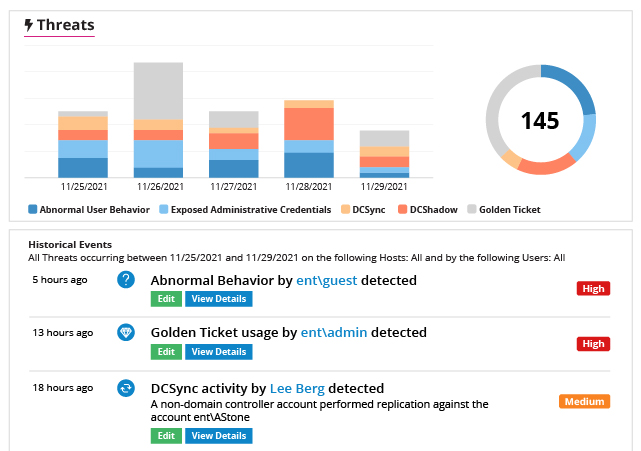

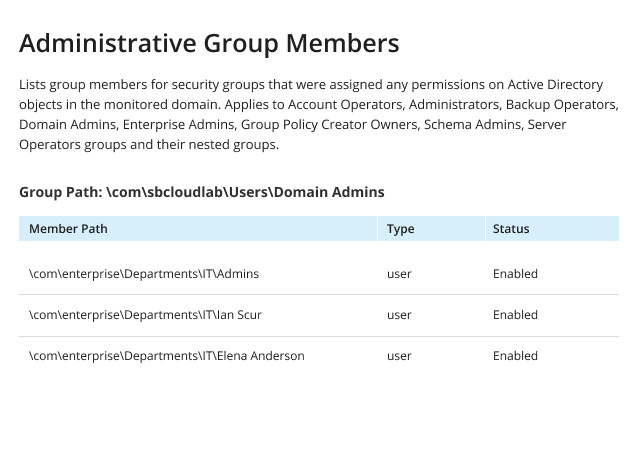

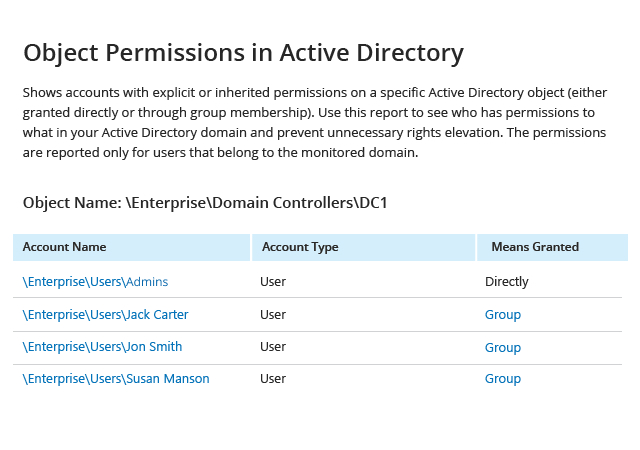

Acquisisci sicurezza individuando i privilegi presenti nei tuoi sistemi

I rapidi progressi tecnologici e le elevate aspettative degli utenti si traducono in nuovi sistemi e applicazioni che vengono aggiunti costantemente agli ecosistemi IT, e vengono creati continuamente nuovi account privilegiati per gestirli. In effetti, spesso ci sono così tanti account privilegiati che i team di sicurezza IT odierni, già sovraccarichi di lavoro, non riescono a monitorare. Ma come puoi garantire la sicurezza degli account privilegiati di cui non sei al corrente?

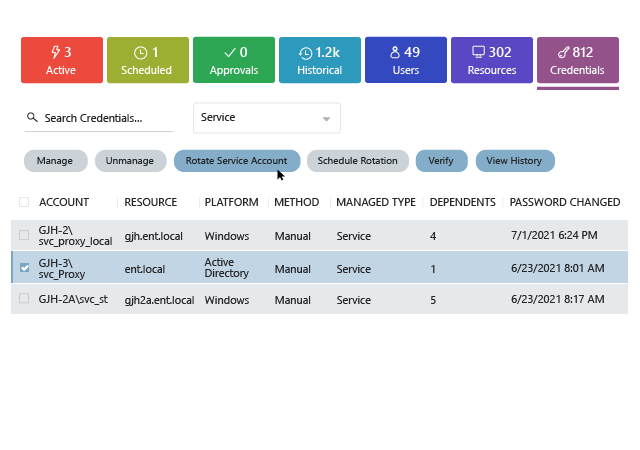

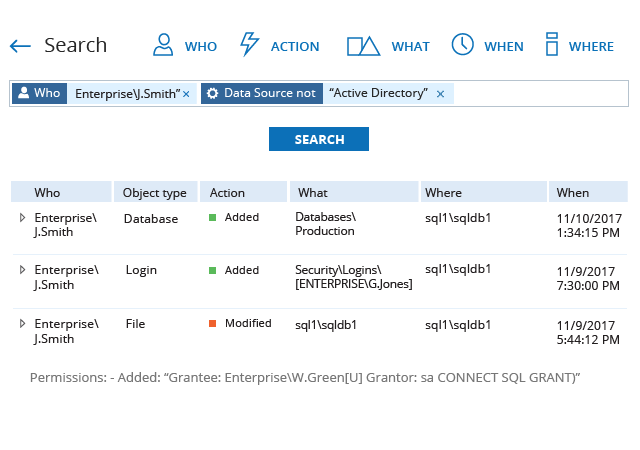

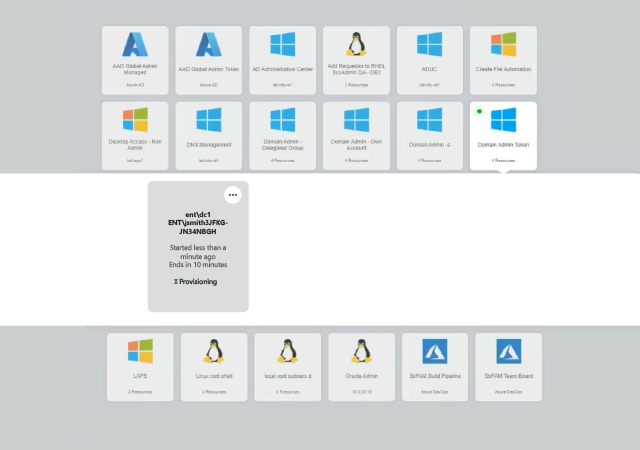

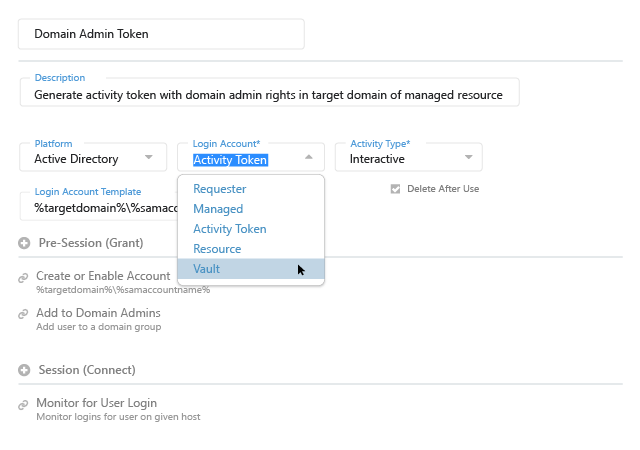

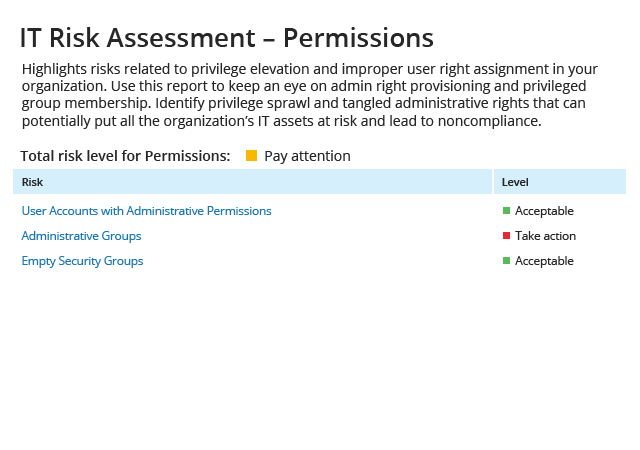

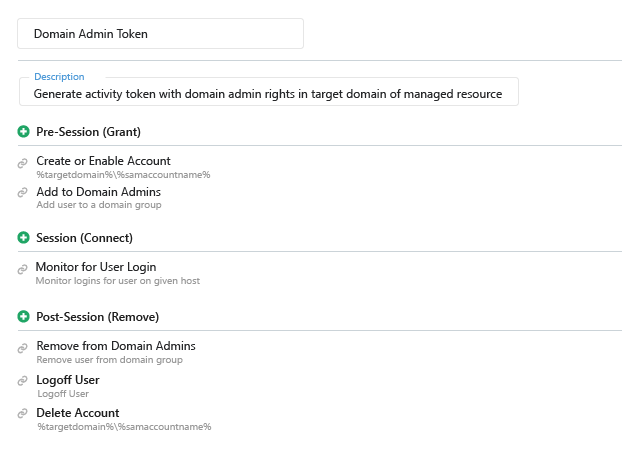

Riduci la tua superficie di attacco rimuovendo i privilegi permanenti

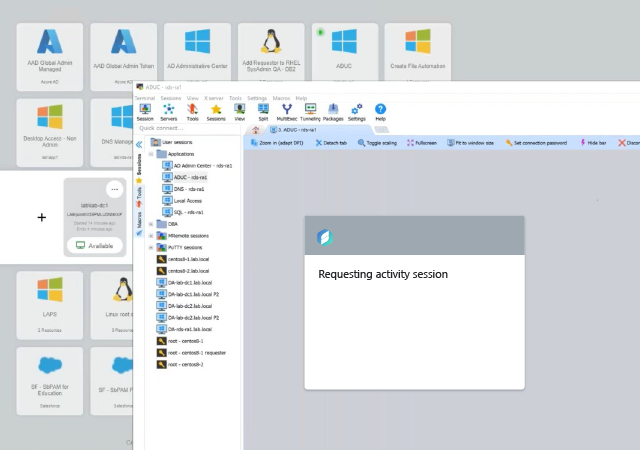

Poiché gli account privilegiati sono importanti, basta un solo uso improprio o compromesso per provocare una violazione dei dati o costose interruzioni dell'attività. Anche se conservi le credenziali privilegiate in un vault, gli account esistono e possono essere compromessi dagli aggressori oppure utilizzati in modo improprio dai loro proprietari. Inoltre, le comuni attività amministrative si lasciano dietro artefatti che gli aggressori possono sfruttare e che il malware può utilizzare per propagarsi. Come fai a sapere che l'attività privilegiata non sta mettendo a rischio la tua azienda? Con la piattaforma Netwrix, puoi proteggere la tua azienda con una solida governance e controllo degli accessi.

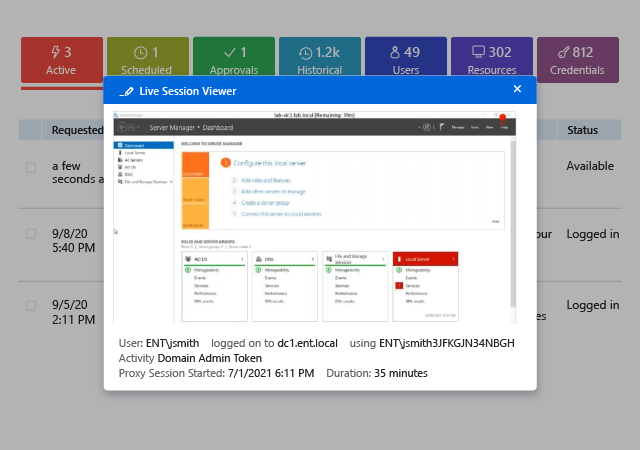

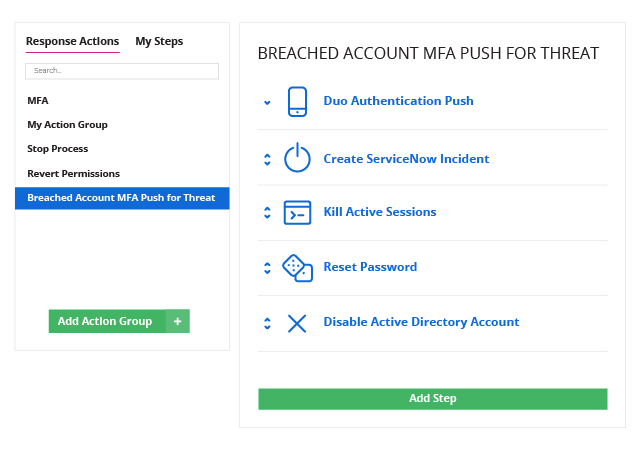

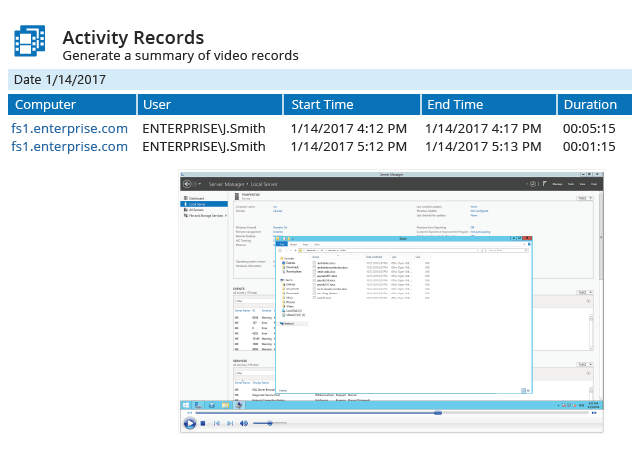

Ridurre al minimo l'impatto degli incidenti di sicurezza che coinvolgono attività privilegiate

L'accesso a un account privilegiato amplifica drasticamente la capacità di un utente malintenzionato di causare danni e nascondere le proprie tracce. Riduci i rischi individuando e rispondendo più rapidamente alle attività privilegiate sospette.

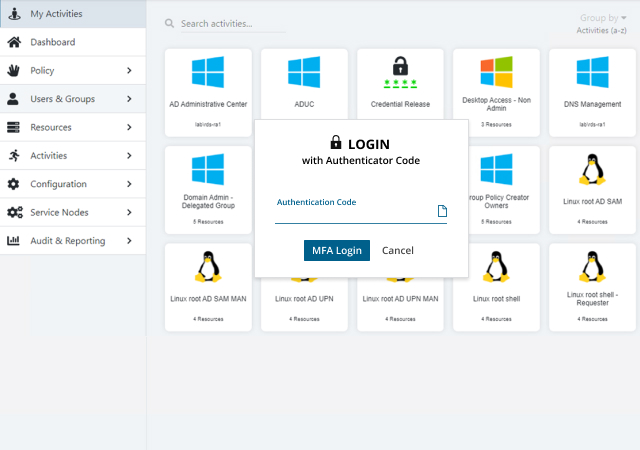

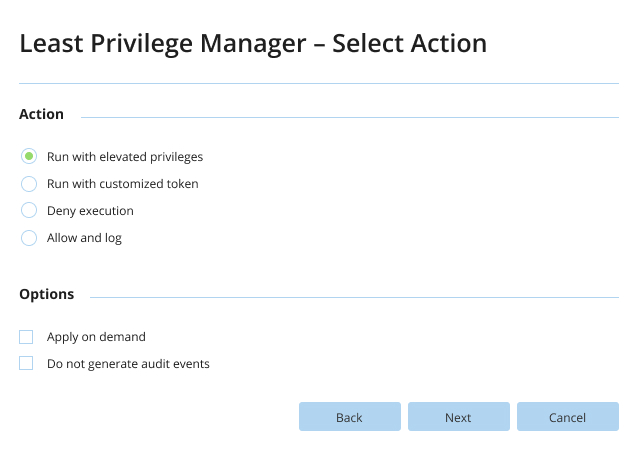

Migliora le prestazioni del team potenziando la sicurezza

È opinione comune che la gestione degli accessi privilegiati sia difficile e costosa. Ma non deve esserlo! Potenzia la sicurezza senza sovraccaricare il tuo team con una soluzione facile da implementare e mantenere e che si integri perfettamente con i tuoi flussi di lavoro attuali.

.png)